セキュリティコラム

- セキュリティ教育

公開:2022.03.07 10:00 | 更新: 2022.08.09 07:41

デジタルトランスフォーメーション(DX)には”何も信頼しない”セキュリティを

デジタルトランスフォーメーション(DX)という言葉を耳にしたことはありますか?

ニュースやCMで聞いたことがあるという方はいらっしゃると思いますが、何となく意味は理解しているけど、詳しくは知らないという人が多いはず。

今回はデジタルトランスフォーメーション(DX)から考えるセキュリティについてお話したいと思います。

デジタルトランスフォーメーション(DX)とは

経済産業省のデジタルトランスフォーメーションを推進するためのガイドライン(以下:DX推進ガイドライン※1)で「企業がビジネス環境の激しい変化に対応し、データとデジタル技術を活用して、顧客や社会のニーズを基に、製品やサービス、ビジネスモデルを変革するとともに、業務そのものや、組織、プロセス、企業文化・風土を変革し、競争上の優位性を確立すること。」と定義。

DX推進ガイドラインには取り組むべき内容として2つ挙げられています。

- DX推進のための経営のあり方、仕組み

- DXを実現する上で基盤となるITシステムの構築

では、なぜ経済産業省がDXを推進しているのでしょうか。

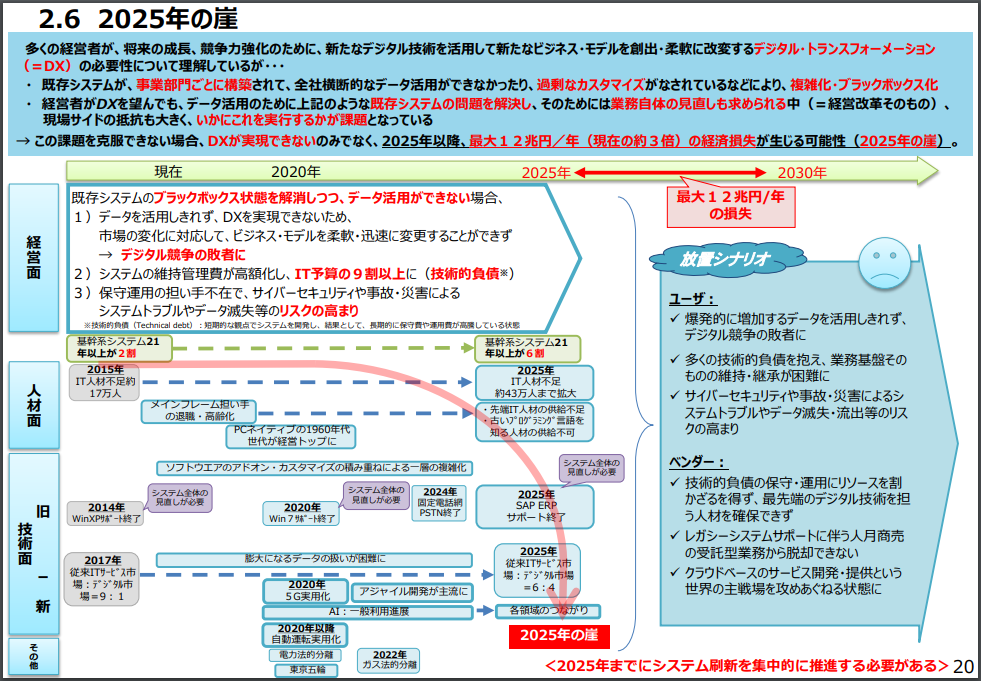

2025年の崖

経済産業省は、DXを社会全体で取り組むべき課題と発表しています。

2018年に経済産業省はDXレポート(※2)で2025年以降の経済について以下のように分析しています。

「DXが進まなければ2025年以降、最大で年間12兆円の経済損失が生じる可能性が高い」

一方で、DXを進めるには、データを最大限活用できる新たなデジタル技術と既存システムが適合するように見直しが必要ですが、システムの肥大化・複雑化、ブラックボックス化などの問題で、高コスト構造の原因となっている「レガシーシステム」が、経営・事業戦略上の足かせになり、うまくDXを進められない企業が多いようです。

生産性の高い環境をいち早く整備するためにも迅速に対応できるクラウドサービスを取り入れることが推奨されていますが、クラウドサービスならではのセキュリティ課題も発生します。

ゼロトラストセキュリティ

ゼロトラスト(※3)とはトラスト(信頼)がゼロ。「何も信頼しない」ということを前提に対策を講じるセキュリティの考え方です。

従来のセキュリティ対策は、信頼できる「内側」と信頼できない「外側」にネットワークを分ける境界型防御が主流でしたが、テレワークの浸透により社外から社内のシステム環境に接続を行う機会が増えたことにより、境界線という概念が薄れ、サイバー攻撃などの脅威が防ぎきれない状況となっているようです。

では、ゼロトラストセキュリティに関する製品はどのようなものがあるのでしょうか。

"EDR"もゼロトラスト

IPAの「ゼロトラスト導入指南書(※4)」には導入に関するポイントが書かれています。

「ゼロトラスト」と言う名の製品はありません。

自社に合わない製品を購入すると管理・運用の負担が増えてしまうので、しっかりポイントを抑えましょう。

"IDaaS"でID管理の強化

従来のID・パスワードによる認証では適切な利用者がアクセスしているか判断つかず、漏洩やなりすましのリスクが考えられます。ID管理だけでなく、利用デバイスやアプリケーションのセキュリティ状態のチェックのために "IDaaS(Identity as a Service)" を導入するという選択肢もあります。

"EMM"、"EDR"でデバイス管理の強化

デバイスのセキュリティ保護に有効な製品は、"EMM(Enterprise Mobility Management)"と"EDR(Endpoint Detection and Response)"があります。

EMMは「MDM(Mobile Device Management)」と「MAM(Mobile Application Management)」に分類され、MDMはデバイスから情報漏えいを防ぐ機能、MAMは端末にインストールしたアプリケーションの管理が行えます。EMMでは「企業領域」と「個人領域」を分割し、企業データを個人領域へ持ち出せなくすることも可能です。

これまで境界型防御に守られていた端末は、ゼロトラスト環境では様々な脅威に対して直接触れることになってしまい、従来のアンチウイルスソフトでは防ぐことが難しくなってきました。

そこでデバイスのセキュリティ対策で重要な製品として、EDRを導入します。EDRは不審な挙動を検知するという未知の脅威であっても一定の精度で検知でき、万が一、インシデントが発生したとしても発生後の対応を強化できます。

"SWG"、"SDP"でネットワークセキュリティ対策

境界型防御でVPNゲートウェイを利用してクラウドへアクセスする場合、社外からVPNゲートウェイ⇒社内LANを経由してからクラウドへの接続が必要でした。

テレワーク利用者の増加やクラウドサービス利用増加に伴い、企業のネットワーク帯域が逼迫しています。

"SWG(Secure Web Gateway)"を利用することで、今までVPNゲートウェイが担っていた機能をクラウドへ移管し、企業のネットワーク帯域を通過することなくトラフィックをセキュア管理できます。

*SDP:Software-Defined Perimeter

"SIEM"、"SOAR"でセキュリティ運用(監視・分析・インシデントレスポンスの自動化)

境界型防御とは違ったセキュリティリスクの管理もゼロトラスト実現のカギとなります。"SOAR(Security Orchestration, Automation and Response)"によるインシデントの監視・ 分析から対応の自動化を行い、脱属人化のセキュリティ運用を行うこともできるようになります。

インシデント発生後に"SIEM(Security Information and Event Management)"でログを確認し、EDRなどで挙動チェック、IDaaS・SWGなどで権限操作やEDRでデバイス隔離などを対応する必要があり、SOARを活用することでこれらのフローを自動化し、速やかにインシデント対応を完了させることができ、レジリエンスの向上を図ります。但し、完全自動化ではなく重要なポイントでの人の介在は必要と考えましょう。

おわりに

今や様々な製品が発表されています。自社に合った機能や価格帯、既存システムとの親和性なども考慮して検討できる時代になりました。

「2025年の崖」を乗り越えるためにも新しいデジタル技術に既存のシステムを融合させたハイブリットなセキュリティを検討してみてはいかがでしょうか。

引用

(※1)デジタルトランスフォーメーションを推進するためのガイドライン(DX 推進ガイドライン)

https://www.meti.go.jp/press/2018/12/20181212004/20181212004-1.pdf(※2)DXレポート ~ITシステム「2025年の崖」克服とDXの本格的な展開~

https://www.meti.go.jp/shingikai/mono_info_service/digital_transformation/pdf/20180907_02.pdf(※3)ゼロトラストという戦術の使い方

https://www.ipa.go.jp/icscoe/program/core_human_resource/final_project/zero-trust.html(※4)ゼロトラスト導入指南書

https://www.ipa.go.jp/files/000092243.pdf

最新のコラム記事

LOADING...

セキュアイノベーション サービス一覧

エンドポイント対策

ヘルプデスク・サポート

ネットワーク・サーバー

Webサイトを守る

組織全体の取り組み